私たちの生活において金品が盗まれることとは異なり、「情報」は盗難されたり漏えいしたりするとその以前の状態に戻すことは一切できません。形をもたなくとも「情報」は、個人にとっては例えばプライバシなどに関わる大切なもの、企業・組織にとっては資産、すなわち価値そのものであり、これらの「情報」を適切に管理、保護していくことはいまや現代社会の常識となっています。

わたしたちNAIST総合情報基盤センター(ITC)では、情報を適切に管理、維持するための取り組みとして、ITCスタッフ全員での意識共有をかねたミーティングを実施し、日ごろの問題点や課題について議論しています。そこで、やはり大きな話題となるのが情報セキュリティです。24時間365日インターネットを通じて世界中から様々な悪意のある攻撃がNAISTに対しても届けられます。そして、悪意のある通信を試みる攻撃者たちは通常の通信と同じような振る舞いをとることで、できる限り事前に検知されないように通信データを改良して送ります。皆様がたにとっては、NAISTはいわゆる個人情報を扱う企業・組織とは異なり、情報漏えいなどのリスクはほとんど無いように思われるかもしれません。しかしながら、学内には、例えば遺伝子などのゲノム情報や人間を介した実証実験データなど、より厳密な個人の情報が含まれたデータも保管されています。このため、学生や職員がいつでも安全に快適に学内計算機リソースを利用できるように、最新のセキュリティ監視や防御装置を導入して管理を行っています。

いまや、マルウェアと呼ばれる悪意のあるプログラムコードは、10数秒に1度の割合で新しいものが世界中で生み出されています。このためセキュリティベンダは、常に最新の攻撃シグネチャ(ウィルスのパターンファイルみたいなもの)を作成し、公開しています。しかしながら、公開されるまでにはある程度の時間を要します。この期間は「Zero Day(ゼロデイ)」と呼ばれ、まるで、まるはだかの王様になっているともよく言われます。当然、私たちITCにおいても、最新のセキュリティ防御装置を駆使しても判定が困難とされるような未知なる攻撃すべてについて認識することはできません。しかし、長年の運用や知識による経験から、不正ではないだろうか?と思われる通信をある程度推定し、深刻なインシデントが発生する前にITC内で情報を共有し、対応してきました。ITCでは、若手のスタッフ育成もかねて、様々な通信トラヒックの監視や制御装置のコンフィギュレーション作業を通していくことでお互い切磋琢磨できるような環境を組織全体ですすめていけるような体制を構築しています。

図1は、学内に設置してあるセキュリティ監視装置から出力されたログの一部です。左側のタイムスタンプをご覧いただければ、ほぼ1秒に一度の割合で世界中から不正な通信の試みがなされているのがお分かりになるかと思います。攻撃パターンは日々、巧みな手法を何重にも組み合わせて行われるなどより巧妙になってきています。また、これらの攻撃手法については、研究活動にも応用しています。

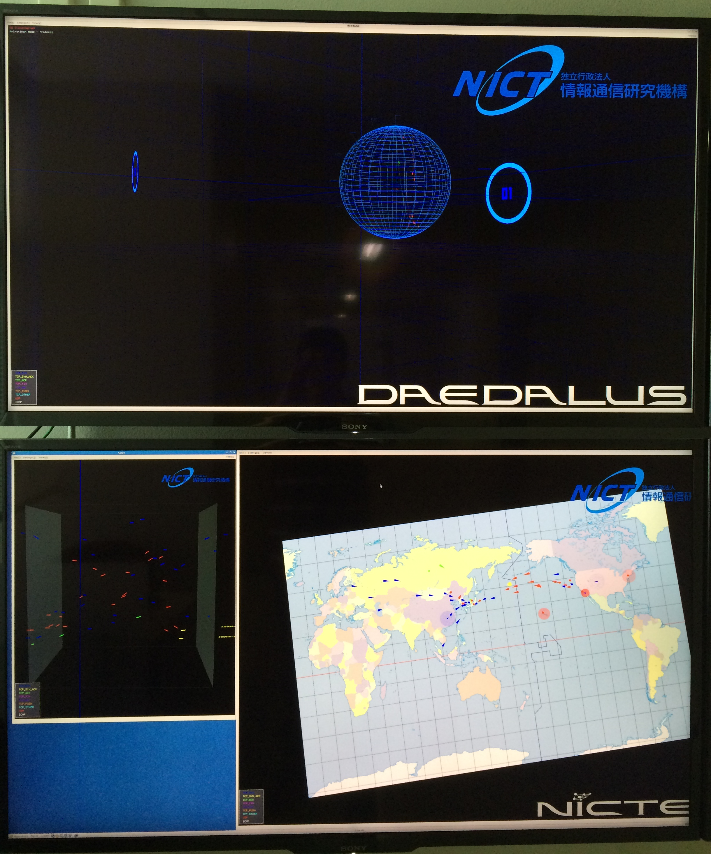

2014年7月より独立行政法人情報通信研究機構(NICT)ネットワークセキュリティ研究所サイバーセキュリティ研究室と共同研究の体制をつくり、NICTが開発したNICTER・DAEDALUSを導入し(図2)、NAISTネットワーク内に構築したダークネット上の通信トラヒックの解析も開始し、学内向けのサービスとして4Kディスプレイを4面構成にした環境を協力研究室である情報基盤システム学研究室にて公開しました。